Contents

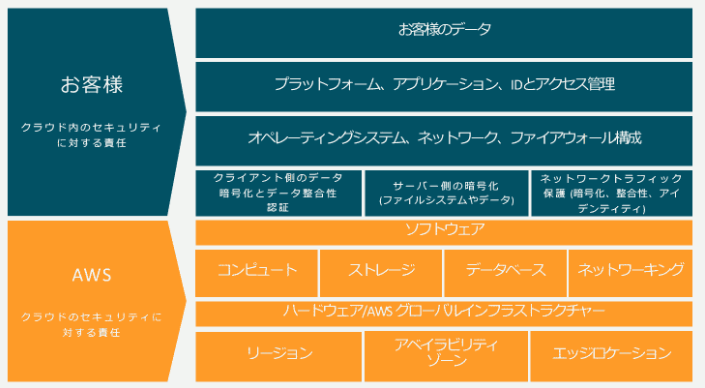

責任共有モデル(SaaS提供責任管理)

ユーザーとAWS側、各リソースの管轄を下記画像にて明示している。

[参考公式サイト]

Data Exchange

【リソース取得】

公開されている第三者機関のデータをAWSクラウドへ取り込み、分析したり機械学習に活用したりできる。または、手持ちのデータをアップロードして、ユーザーへ配布・共有できる。

- サブスクリプションの検証

データを共有する前に送り先の身元を確認でき、信頼性の確保を実現する。

Resource Groups

【リソース整理】

多数のリソース上のタスクを一度に管理および自動化できるサービス。

AWS リソースのグループに対して、セキュリティパッチや更新の適用などのタスクを同時に自動化する。

リソースの管理

Service Catalog

【環境カタログ集】

IT管理者が利用者向けの製品やAWSリソースなどをカタログ(ポートフォリオ)として集中管理できる。

・ 製品の追加や制約の追加を行うことができる。

・製品や環境を準備しておくだけで、実際に起動するタイミングなどは利用者側に一任できる。

・ユーザーは必要な承認済みのITサービスのみをすばやくデプロイできる。

・作成したポートフォリオに対して利用者のアクセス権限を設定できる。

※AWSで使用が許可されたサービスのみ対象

●起動制約

利用者が自由にAWSリソースを作成するのではなく、管理者が定めたルールの中で安全に利用できるようにするのを目的とする。製品の利用方法にルールを設けて、ガバナンスやセキュリティを強化するための仕組み。簡単に言うと、「誰が・どのように・どんな設定で」製品を使えるかを制御できる。

【制約の種類】

| 起動制約 (Launch Constraint) | 指定したIAMロールを使って製品を起動させることで、ユーザーに直接の権限がなくても安全にリソースを作成できる。 |

| テンプレート制約 (Template Constraint) | CloudFormationテンプレートのパラメータに制限をかける。たとえば、EC2のインスタンスタイプを「t2.micro」だけに制限するなど。 |

| 通知制約 (Notification Constraint) | 製品の起動や更新時にSNS通知を送る設定ができる。 |

| タグ更新制約 (Tag Update Constraint) | 製品に付与されたタグの変更を許可するかどうかを制御する。 |

| スタックセット制約 (Stack Set Constraint) | AWS Organizationsと連携して、複数アカウントにまたがるデプロイを制御できる。 |

Market Place

【外部製品購入】

厳選されたデジタルカタログ。

ユーザーはサードパーティーのソフトウェア、データ、サービスを検索、購入、デプロイ、管理してソリューションを構築し、ビジネスを運営できる。

企業側は手軽に出品することができる。

また、ユーザーに発生する料金はAWS内で一元管理される。

- Hyperwallet

Paypal が提供する海外口座レンタルサービス。

資金をサポートされている他の銀行口座に送金することができる。

AWSが標準サービスとしてサービスに組み込んでおり、Hyperwallt の登録が完了するとAWSアカウントに紐づけができるようになる。

Tag Editer

【タグ検索フィルター】

複数のリソースにタグを一度に追加・編集、置換、削除、検索することができる。

タグ付けするリソースを検索し、検索結果からそのリソースのタグを管理できる。

リソースの共有

クロスアカウントアクセス

【単発共有】

複数のAWSアカウント間のリソースを一つのIAMユーザーで操作したい時に利用する。

設定にはIAMロールを使用する。

【設定の流れ】

アクセスを許可したいアカウントがIAMロールを作成する。

アクセスさせたいIAMユーザーにロールのアクセス許可をする。

Resource Access Manager

【複数共有】

※RAM:Resource Access Manager

所有する特定のリソースを他の AWS アカウントまたはAWS 組織内で簡単かつ安全に共有できる。

複数のアカウント間で様々な種類のAWSリソースを共有するための一環としたエクスペリエンスを提供する種中型サービス。

AWS Transit Gateway、サブネット、AWS License Manager の設定、Amazon Route 53 リゾルバーのルールのリソースを RAM で共有できる。

・複数組織では管理や請求の分離を行い、エラーの影響を制限するために複数のアカウントを使用。

【併用:Transit Gateway】

ネットワークやリソースの管理を一元化し、拡張性と管理の効率性を向上させる。

【併用:Organizations】

複数のアカウントがOrganizationsで管理されている場合、以下よりユーザーは個々のアカウントにリソースを共有できる。

①RAMコンソールまたはAWS CLIよりOrganizationsのリソース共有を有効にする

②上記、組織内でリソース共有を有効にすると、RAMが以下ロールを作成する。

→AWSServiceRoleForResourceAccessManager

③上記ロールはRAMのみが引き受けることができる。

リソースの評価

Config

【リソースの履歴・評価・構成変更管理】

AWSリソースの設定を「いつ」、「だれが」、「どのように」変更したのか、リソースの設定を評価、監査、審査できるサービス。

【変更履歴の記録】

AWSリソースの設定変更を継続的にモニタリングおよび記録・追跡する。望まれる設定として記録された設定の評価を自動的に実行。

6時間ごとにチェックし、更新された設定の詳細を指定したS3バケットに変更履歴を送信する。

システム変更など、リソースが変更された場合などのタイミングで、Amazon SNSと連携、通知する。問題がある場合はメール通知や修正対応を随時できる。

【スナップショット】

※ダウンロード不可能

AWSリソースの設定から、AWSリソースの構成情報のスナップショットを取得し、管理できる。

この構成情報を元に、現状のAWSリソースの設定が利用者によって定義された正しい状態になっているか評価。

- Config アグリゲータ

AWS Configで収集しているリソースや、Configルールのチェック結果を収集することができる。

組織に所属していないAWSアカウントや、組織に所属していたとしても、特定のAWSアカウント(複数)に対して、一括管理ができる。

以下の3パターンを対象とする。

①複数のアカウントと複数のリージョン。

②単一のアカウントと複数のリージョン。

③AWS Organizations 内の組織と、AWS Config が有効になっている組織内のすべてのアカウント。

〇リソース管理

ルールを使用して、AWSリソースへの設定を評価できる。ルールの条件に違反しているリソースが検出されると、そのリソースに非準拠のフラグが付けられ、通知が送信される。

〇修正機能

リソースの設定を記憶し、ルール非準拠の場合は修復アクションを利用して権限等、自動削除できる。ただし、コンプライアンス基準までは対応できないため、注意なお、修正は Systems Manager Automation と連携して実行されている。

〇マネージドルール

- approved-amis-by-id

実行中のインスタンスで指定された AMI が使用されているかどうかを確認する。承認済み AMI ID のリストを指定する。

実行中のインスタンスで使用されている AMI が、このリストにない場合は NON_COMPLIANT と返ってくる。

- required-tags

指定したタグがリソースにあるかどうか確認し、評価できる。これにより、準拠していないリソースを簡単に特定できる。

◇カスタムルール

[情報を展開する]

AWSリソースへの変更を定期的に監査し、コンプライアンスを監視する。

| 作成方法 | Lambda 関数(AWS Lambda デベロッパーガイドを使用) Guard(AWS Config のポリシー言語。GitHub リポジトリで提供) |

| 用語の整理 | ・Lambda で作成したルール → AWS Config カスタムルール ・Guard で作成したルール → AWS Config カスタムポリシールール |

◇コンフォーマンスパック

[情報を展開する]

Config のルールと修復アクションをまとめた構成管理テンプレート。アカウント単位、リージョン単位、または Organizations 全体に一括デプロイ可能。この仕組みにより、セキュリティやコンプライアンスの自動化・標準化が容易になる。

【作成・デプロイ方法】

- YAML テンプレートで構成(マネージドルール/カスタムルール+修復アクション)

- Systems Manager ドキュメント(SSM ドキュメント)に保存し、SSM 経由でデプロイ可能

- AWS Config コンソールまたは AWS CLIを使用して展開

- サンプルテンプレートを使えばすぐに評価を開始できる

- ゼロからカスタムテンプレート作成も可能

Trusted Advisor

【アドバイス・トリガー】

※Trusted Advisor は Configに統合(2023)

AWSで利用している EC2 や RDS などのサービスを「コスト」「セキュリティ」「パフォーマンス」「耐障害性」「サービスの制限」について、ベストプラクティスに基づいた、リアルタイムのアドバイスを検査結果レポートとして提供。

※Amazon SNS に直接連携する機能はない

例えとして、セキュリティグループの設定をスキャンして、特定のポートのアクセス許可状態を識別することができる。

または、サービスの使用料が制限に達しないか監視してくれる。

※使用率の高い全てのEC2インスタンスを検出することができる

【注意点】

特定のリソース使用パターンを基にした具体的な推奨事項提案は非対応。

リソース使用の詳細なモニタリングデータが含まれないため、正確な最適化として不十分である。

[参考公式サイト]

【自動修正機能】

[参考公式サイト]

【CloudWatchがTrusted Advisorを参照する】

※Trusted Adviserは監視ではない。CloudWatchが参照しに来る。

[参考公式サイト]

No responses yet